Категория информационной продукции 18+

На главную страницу

Информационная война в Интернете (Кризисный PR, на основе поиска

спрятанной фактуры), обучение Конкурентной разведке и другие

услуги, которые можно заказать Евгению Ющуку

«Зачистка» негатива в Интернете

Обучение

Конкурентной разведке и Информационной войне

Восстановление

картины событий по фрагментам информации. Прикладная

аналитика

Информационные

войны в Интернете «под ключ» (Кризисный PR, на основе

поиска спрятанной фактуры)

Установление

исполнителей и заказчиков «черного PR» в Интернете

Деанонимизация

ботов, атакующих клиента в Интернете

Комментирование

в Интернет-форумах, соцсетях, СМИ, блогосфере, на сайтах с

отзывами

Проведение

«военных игр» для компаний

Разворот

информационной повестки в желаемую сторону, размежевание с

фигурантами скандалов

Семинары Евгения

Ющука по Конкурентной разведке и Информационной войне

Курс "Маркетинг рисков и возможностей: Конкурентная разведка"

Курс "Конкурентная

разведка: работа с людьми и в Интернете"

Курс "Управление

репутацией в Интернете"

Командно-штабные игры (Военные игры, War Games) для специалистов PR-подразделений компаний и топ-менеджеров

Масштабная программа семинара, на основе

авторского курса Евгения Ющука, преподававшегося в Магистратуре

по Конкурентной разведке в УрГЭУ (в формате вебинара)

Блог Ющука Евгения Леонидовича "Конкурентная

разведка"

Ющук Евгений Леонидович. PR- "Айкидо": Продвижение на негативе, за счет ресурсов противника

Концепция "Репутационной крепости". Разрушение репутационной защиты объектов любой сложности

Магистратура Евгения Ющука по Конкурентной разведке (УрГЭУ, 2010-2020 гг.)

Подробности - здесь

Еще полезные сайты по Конкурентной разведке и Информационной войне

Сайт Невидимый Интернет

Сайт "Конкурентная разведка и информационная война"

Блог Корпоративные блоги

ФИЛОСОФИЯ ЭКОНОМИЧЕСКОЙ БЕЗОПАСНОСТИ ПРОМЫШЛЕННОГО ПРЕДПРИЯТИЯ. Часть 1.

Автор: Владимир Новиков, руководитель СЭБ на промышленном предприятии, член СПКР

К читателю

Это первая часть статьи,

посвященная системам внутреннего контроля за сохранностью ТМЦ

в рамках службы экономической безопасности на промышленных

предприятиях. Она может быть интересна специалистам в этой

области, менеджерам, принимающим решение о создании такой

службы или курирующим ее, а так же собственникам предприятий,

которые обеспокоены за свой бизнес.

Заранее прошу прощения за то, что статья

написана как от первого лица, так и от третьего, и уж тем

более за такое пафосное название.

Философия - это мировоззрение, а мировоззрение

всегда субъективно, так как исходит оно от человека, который

всегда останется субъектом. Можно считать, что это мое

субъективное мнение о проблемах экономической безопасности.

Кроме того, статья написана в виде размышлений и построения

моделей как самих бизнес-процессов, так и их систем защиты. В

этой статье нет обобщения мирового опыта в непростом деле

защиты бизнеса. Нет и готовых рецептов таблеток и пилюль

безопасности. Я вообще не говорю, что должно быть именно так,

а не иначе, одним словом, я не претендую на истину. И когда я

говорю слова «надо, необходимо, должно», я всего лишь

предлагаю читателю следовать за моей мыслью, моими суждениями.

Более того, в статье есть попытка сформировать понятийный

аппарат, который может и не совпадать с общепринятым, но вся

статья построена на нем, ибо мыслю я так, а не иначе. И уж это

совсем нельзя считать мемуарами, так как примеры хоть и

выдраны из реальной жизни, но напрочь обезличены.

В ближайшем будущем выйдет следующая статья с

таким же названием и в этом же ключе, но посвящена она уже

будет проблемам, которые выходят за рамки одного

бизнес-процесса. Другими словами, речь пойдет о более

глобальных направлениях работы, чем защита одного

бизнес-процесса. Вернее, об объедении систем защиты в

направления работы.

В далеких планах третья статья - о построении

эффективной и сбалансированной системы защиты бизнеса или

службы экономической безопасности, о ее контроле и оценке

эффективности.

Итак…

Служба экономической безопасности - это сервисная служба,

обладающая контрольными функциями. Таких сервисов на

предприятиях несколько: внутренний аудит, контрольно-ревизионная

служба, бухгалтерский учет и т.д. Из новомодных словечек можно

привести, к примеру: контроллинг, риск–менеджмент, комплаенс. И

все эти службы что-то мониторят, что-то контролируют. Назревает

вопрос, а где место службы безопасности во всех этих сервисах?

Не впустую ли она дублирует чужой функционал? Нужна ли она? И

если нужна, то чем должна заниматься и… как ее саму

контролировать? И зачем все это нужно? Ответ простой - контроль

делает любой процесс прозрачным, и нужен он, в первую очередь,

собственнику.

Он (собственник), прежде всего, думает о сохранении и

приумножение своего бизнеса, иначе само ведение бизнеса

становится бессмысленным.

Существует байка о четырех процентах: «… Из 100 человек

подумавших о собственном бизнесе, только 4 человека решаться

заняться этим. Из 100 решившихся только 4 его смогут

организовать. Через 5 лет из 100 организовавших останутся 4,

через 15 лет из той сотни оставшихся продолжат свой труд – 4».

Династий, передающих свой бизнес по наследству в течение сотни

лет, в мире единицы. Хотя, как вариант «срубил и растворился»,

тоже имеет место быть.

Прежде всего, СЭБ - это сервис, а значит, естественный

бизнес-процесс, интегрированный в общие бизнес-процессы

предприятия, и значит, она не может стоять особняком от целей и

задач предприятия, окруженная ореолом таинственности. Раз это

бизнес-процесс, то он должен быть прозрачным и быть направленным

на общую цель предприятия.

Если мы раскроем Устав любого предприятия, то увидим, что

главной целью компании является получение прибыли. Да-да, именно

прибыли и ничего другого, так как все остальное вторично. Нет

прибыли – нет ничего. Формула прибыли проста: Выручка минус

Затраты, а значит и вектор сервиса СЭБ должен быть направлен на

эти показатели.

Если построить временную шкалу - прошлое, настоящее и будущее, -

и на эту шкалу разложить все вышеперечисленные службы по их

направлению и функционалу, то увидим, что все эти службы никоим

образом не дублируют друг друга, а каждая выполняет свои функции

в разных временных рамках. (Рис.1)

Риск-менеджмент подобен разведке или авангарду. Он работает

только над теми проблемами, которые могут возникнуть в обозримом

будущем. Эти проблемы, как правило, могут возникнуть при

реализации новых проектов в инвестициях. Они не занимаются

детальной разработкой мероприятий по снижению рисков и

адаптацией их в существующих бизнес-процессах, их цель –

выявление.

СЭБ работает с действительностью, это глаза и уши, руки и ноги

экономической безопасности. СЭБ должна выявлять искажения в

текущих бизнес-процессах и моментально на них реагировать.

Разрабатывая мероприятия по минимизации рисков, СЭБ должна

работать на профилактику. Именно не ловить, а предупреждать, то

есть создавать такие условия, при которых реализация любых угроз

была бы крайне затруднительна, если не невозможна.

Бухгалтерский учет иногда называют посмертным, потому, что он

отражает факты уже свершившихся операций. Именно на его плечи

возложен первичный документальный контроль всей

финансово-хозяйственной деятельности предприятия.

Ревизионная служба проверяет лишь только то, что уже отражено в

учете бухгалтерией (можно назвать их тогда - патологоанатомы

учета).

Внутренний аудит исследует соблюдение бизнес-процессов, как

говорят: «согласно букве закона», иногда погружаясь в далекое

прошлое, чтобы выявить динамику процесса для разработки

рекомендаций.

Рис. 1

Если наложить эти службы на шкалу времени в разрезе съема информации и отчетности, иными словами рабочего периода, то получается следующая картина (Рис 2).

Риск-менеджмент работает над проектами, реализация которых может

занять несколько лет, например, строительство завода. И

привязать отчет и подвести итог о проделанной работе за какой

либо временной период крайне сложно, кроме даты сдачи проекта. В

любом ином случае он будет просто не актуален, да и служба может

вести сразу несколько проектов одновременно.

Рабочим периодом внутреннего аудита целесообразнее брать

календарный год, так как его работа зачастую связана с годовой

отчетностью предприятия, да и искажение бизнес-процессов можно

увидеть только лишь в динамике.

Минимальным рабочим периодом бухгалтерии считается месяц, есть

такая процедура, которая называется «Закрытие месяца», но

отчетным установлено считать квартал. Хотя по кассовым операциям

отчет кассира составляется ежедневно, естественно если такие

операции имели место быть.

СЭБ живет одним днем. День прошел, все на месте, и слава богу. В

его задачу входит ежедневная сверка движения материальных

ценностей из различных источников (отчет охраны, отчет

видеонаблюдения, контрольные образцы приемных и отгрузочных

документов, регистрации операций в электронной системе учета и

их целостность), установление факта хозяйственной операции, и ее

легальности.

Ревизионная служба может проводить проверки по какой-то

определенной позиции материальной ценности, которая имеет

постоянное движение во времени. Поэтому ревизоры манипулируют

временной точкой актуальности.

Рис. 2

Все эти службы будут работать эффективно, лишь взаимодействуя друг с другом. Взаимодействие должно выражаться в совместном определении контрольных точек мониторинга, то есть, что мониторим и кто мониторит, и в определении коммуникаций, какая информация от кого и кому. Бизнес, какой бы он крупный ни был, не может себе позволить такую роскошь, как конкуренция между контролирующими подразделениями, поэтому вопрос коммуникаций один из самых сложных. Отчасти потому, что все эти службы претендуют на истину. Как гласит старая монгольская пословица: «Нельзя заставлять трех собак охранять один кусок мяса».

Из выше изложенного ясно, что СЭБ в жизни

предприятия отведена строго определенная роль и на ее функции не

покушается ни одна другая служба, более того, функционал СЭБ

никто кроме нее не выполнит.

Теперь перейдем непосредственно к вопросу, чем и как она должна

заниматься. Существует множество определений на этот

счет, (что такое служба экономической безопасности и

каковы ее задачи). Все они, так или иначе, сводятся к защите

ценностей, активов, противодействию внутренним и внешним

угрозам, минимизации рисков и так далее, но единого мнения нет.

Вероятно, его просто нет в природе, так как многообразие форм

бизнеса с его спецификой огромно. Для того, чтобы разговаривать

на одном языке, я попытаюсь сформулировать и схематично

изобразить роль, место и связь между уже сформированным

понятийным аппаратом в области угроз, рисков, источников и

факторов, а также определить место СЭБ.

Итак…Угрозы сами по себе не живут и с неба на голову не падают.

У каждой конкретной угрозы есть свой определенный носитель – Источник.

Источников всего восемь, они были, есть и всегда будут в любом

бизнесе.

Это:

- Персонал;

- Контрагенты;

- Конкуренты;

- Криминальные сообщества и индивидуумы;

- Контролирующие органы;

- Стихийные и техногенные катастрофы;

- Государство;

- Собственник и его окружение.

Степень реализации Угрозы называется Риском. Но Источник может реализовать Угрозу только под воздействием какого либо Фактора. Согласитесь, что любой человек может украсть, но далеко не каждый это делает. Другими словами, Фактор - это некий побудительный мотив, который мотивирует Источник на реализацию угрозы. Достоевский говорил, что преступление - это нормальная реакция нормального человека на ненормальные условия жизни, а Адам Смит считал, что потребительские способности индивидуума – безграничны.

Увы, это отражает сущность человека, и противостоять этому

невозможно. Каждый Источник по отношению к конкретному объекту

или процессу защиты имеет свой строго определенный набор Угроз.

Но иногда в качестве мотиватора может выступить Инициатор,

которым может быть один из Источников. В этом случае часть

Угроз, специфичных для Инициатора, перейдут к Источнику. Но и

Инициатор мотивировать Источник будет лишь в том случае, если на

него будет воздействовать какой либо Фактор. Противостоять, а

именно снизить риск, СЭБ может только через проводимые

Мероприятия. Рис. 3

Рис. 3

Мы не можем исключить Источники угрозы, так как они всегда есть

и будут, мы не можем исключить Угрозы, так как их несет

Источник, мы не можем изменить Фактор, так как нам это не под

силу. Мы же не можем изменить жизнь к лучшему, да и это

бесполезно, вспомним Адама Смита, но мы можем внести

дополнительный фактор, который будет демотивировать те факторы,

которые побуждают на реализацию угрозы, и тем самым снизить

риск. Например, наличие информации о слабой защищенности объекта

является мотивирующим фактором. Информация, о том, что объект

серьезно защищен – демотивирующим.

Согласитесь, что если в чистом поле будут лежать 100 долларов,

то 100 проходящих человек их обязательно подберут. Если там

будет табличка с надписью «Чужое», то наверняка не все 100 их

возьмут, вероятно, у кого-нибудь взыграет совесть, и его в

детстве учили, что чужое брать – плохо. Если у этих долларов

поставить Карацупу с Джульбарсом, то желающих резко поубавится,

а уж если воздвигнуть Форт Нокс, то их и совсем не будет. На

счет совсем, это я, конечно, загнул, всегда были, есть и будут

желающие пощекотать себе нервы, но таких людей единицы. То есть,

после Форт Нокса угрозу можно считать гипотетической, а риск

сведенным к минимуму. На этом примере я попытался показать, как

мероприятия (табличка, Карацупа, Форт Нокс) влияют на риск

реализации угрозы, и как сама угроза из реальной превращается в

гипотетическую. Разрабатывая мероприятия, необходимо всегда

помнить о трех вещах: сложность, стоимость и неотвратимость

наказания в случае провала реализации.

Сложность - это тот фактор, при котором реализация угрозы

становится чересчур сложной и требует большого количества

ненадежных связей, которые надо еще и устанавливать, а люди все

разные. Например, чтобы нелегально вывезти машину готовой

продукции с завода, необходимо договориться: с охранником, чтобы

пропустил, с оператором видеонаблюдения, чтобы закрыл глаза, с

кладовщиком, чтобы отпустил продукт, и так далее, и ведь со

всеми надо делиться. И чем длиннее эта цепочка, тем меньше будет

бонус в случае успешной реализации. А стоит ли оно этого? И

вероятность провала реализации слишком велика.

Стоимость. Смысл этого фактора заключается в

том, что стоимость реализации угрозы будет выше стоимости

бонуса. Например, чтобы взломать кассу предприятия, нужно

приобрести соответствующее оборудование и инструмент, отключить

сигнализацию, бесшумно срезать решетки и вскрыть окно, взломать

замок помещения и собственно саму кассу. На все это потребуется,

допустим, 1000 долларов, а в кассе лежит всего 500.

Неотвратимость наказания должна проявляться не только в воле

руководства, хотя бы в том, что оно написало заявление в

милицию, но и в том, чтобы сама реализация угрозы происходила бы

болезненно как для тела, так и для души. Не надо скупиться на

всякие химловушки, острую колючую проволоку и кусачих собак, не

надо скупиться на время, потраченное на разъяснение персоналу о

том, какой нехороший этот человек «Иванов», и что с ним теперь

будет, и как будет несладко ему и его семье - это профилактика.

Теперь возникает главный вопрос о достаточности мер,

предпринятых для снижения рисков. Так сказать, какова должна

быть высота забора и глубина рва. А вот это можно увидеть,

только построив матрицу угроз и мероприятий. Причем по всем

объектам защиты и всем бизнес-процессам, которые СЭБ должна

защищать. Матрицу следует строить в разрезе угроз по каждому

источнику со всеми необходимыми мероприятиями для защиты. Только

тогда можно определить степень риска и достаточность

мероприятий. Целесообразно в матрице определить и вероятность

реализации угрозы, например, от реальной до гипотетической.

Согласитесь, реализация угрозы «Кража материальных ценностей со склада» вполне реальна для источников «Криминал» и «Персонал», но и «Конкурент» может провернуть эту акцию, если захочет, например, затормозить запуск какого-либо агрегата, если тот может реально изменить рынок не в его пользу. В данном контексте эту угрозу можно считать гипотетической, а мероприятия могут носить чисто профилактическое направление, при этом риск (степень реализации) не возрастет. Именно все, что должно быть, а не то, что уже сделано.

Кстати, очень удобно, когда проводимые и планируемые мероприятия будут различаться по цвету, сразу бросается в глаза.

При составлении матрицы будут возникать случаи, когда на разные угрозы будут однотипные мероприятия, а на одну и ту же угрозу от разных источников придется планировать различные мероприятия, это нормально. Согласитесь, что угрозу «Кража» может нести и Персонал и Контрагент и Криминал, но вот ущерб будет разный, да и вероятность угрозы будет не однозначной. После анализа матрицы выстраивается модель защиты и привязка ее к действительности. Другими словами, происходит интеграция элементов защиты в существующие бизнес-процессы. Зато в этом случае можно твердо сказать, что все криминальные угрозы учтены. Здесь нельзя говорить только о главном, господь Бог, - он всегда в деталях. Необходимо отметить, что матрица является как бы эталоном сверки процесса защиты.

То есть, моделируя защиту, нужно сверяться, а все ли угрозы учтены? Нет ли избыточности мероприятий? В любом случае можно всегда с уверенностью сказать: «Мы делаем это потому, что так надо!» и при этом вежливо ткнуть носом в матрицу любопытного менеджера или бестолкового подчиненного. Почему матрица строится именно по источникам угроз? Дело в том, что если есть инициатор, то часть угроз, специфичных для инициатора, перейдет непосредственно к источнику, а учитывая их по каждому источнику, мы учтем их все.

После детального анализа матрицы, можно приступать к

моделированию системы защиты, логически выстраивая цепочку

мероприятий в замкнутый цикл, при этом отбрасывая дублирующие

мероприятия и добавляя недостающее из других матриц. Это как

собрать фигуру из лего, причем так, чтобы использовались все

цвета, но при этом они бы не повторялись. Например, если у нас

есть несколько складов, по каждому из них мы строим матрицу, и в

каждой есть мероприятие по визуальному контролю целостности

замков и печатей, то есть смысл объединить эти мероприятия в

одну процедуру и составить маршрут для контроля охраной сразу

нескольких объектов (чаще всего все складские помещения

сосредоточены в одном месте). А если еще вменить в обязанности

осуществлять контроль и патрульным группам, и старшим объектов и

смен, и все это грамотно распределить по времени, то получится,

что каждый объект будет находиться без человеческого присутствия

столь короткое время, что на реализацию взлома, проникновения и

выноса материальных ценностей просто не будет времени.

Согласитесь, что кража есть кража и санкция по этой статье

довольно слабовата, но вот уже простое присутствие охранника в

случае продолжения реализации преступления легко

переквалифицирует кражу в грабеж, а то и в разбой, а там санкции

совсем другие. А оно им надо?

Другой пример: во многих бизнес-процессах будут встречаться

мероприятия по снижению человеческого фактора. И если с

собственным персоналом более или менее понятно что делать, то с

персоналом контрагентов, от которого напрямую зависит выполнение

обязательств по договорам, что делать мало кто знает. Все

проверяют компании контрагентов, так сказать, на

благонадежность, но ведь компаниями управляют люди, и если

компания была в прошлом благонадежна, то со сменой в ней

какого-либо топ-менеджера очень даже просто может измениться

политика по отношению к вашей компании. Если мы научились

поверять и контролировать собственный персонал и создали

процедуру, направление или службу, не важно, как она называется,

но укладывается в термин «Кадровая безопасность», то

целесообразно поручить эту работу им. При этом не забыв

скоммуницировать с теми, кто ведет проверку контрагентов. Все мы

знаем, как ссорятся Иван Иванович с Иваном Никифоровичем, и что

из этого выходит.

При создании моделей процессов защиты целесообразно моделировать

и реализации угроз, чтобы мероприятиями перекрыть все. В

процессе моделирования угроз важными факторами являются

временные рамки реализации и предпочтительное время.

Согласитесь, что украсть (тайно похитить) что-либо со склада в

рабочее время невозможно, там всегда должны быть люди. А вот во

внерабочее время – всегда пожалуйста. Значит, перед тем как

моделировать реализацию угрозы мы должны четко представлять,

сколько людей работает на складе, где конкретно они работают,

где курят, отдыхают, пьют чай, каковы пиковые нагрузки, кто

косвенно может видеть подходы и складскую территорию. Другими

словами, необходимо выявить те временные промежутки, когда склад

остается без человеческого присмотра и эти промежутки наполнить,

например, контрольными обходами охраны или теми же обходами

пожарной службы. Здесь даже важно знать, к примеру, когда из

лаборатории в цех ходит лаборантка для взятия проб на анализ,

если ее путь пролегает мимо склада. И, побеседовав с ней, мы

должны убедить ее обращать внимание на то, что происходит на

территории склада. Попробуйте украсть сами, тогда поймете, что

надо делать. Определите минимальное время на взлом замков,

спиливание решеток, вынос имущества с территории, а так же время

подхода охраны с ближайших постов в случае тревоги с учетом их

коммуникаций и расположения.

И если с моделированием реализации угроз на объектах охраны все

просто, то с моделированием в бизнес-процессах все гораздо

сложнее. Их (бизнес-процессы) нужно элементарно понимать. Многие

могут возразить, а зачем нам это. Берем под контроль «вход» и

«выход», натягиваем колючую проволоку на периметр и все, куда

они с подводной лодки денутся? Денутся и еще как. Просто они

(злоумышленники) все свое «мошенство» вынесут за территорию

предприятия, и все. Более того, они будут рьяно помогать ловить

и выявлять мелких несунов и воришек. И останется охране не

участвовать в глобальной системе защиты бизнеса, а шпынять

народ, чтобы курил в отведенных для этого местах, а персоналу

СЭБ резаться в преферанс.

Так о каких же бизнес-процессах идет речь, в которые СЭБ

должна совать свой нос? Во все, у которых есть

бюджет, а если нет, то «Закупки», «Ремонты», «Продажи»,

«Логистика», «Производство» и, естественно, «Хранение». В

крупных компаниях, как правило, существует система

бюджетирования, и эти бизнес-процессы имеют свой бюджет.

Смоделировав логическую цепочку бизнес-процессов своего предприятия, можно увидеть все «реперные» точки. В качестве примера приведу модель абстрактного предприятия с очень сильным приближением к реальной модели. Рис.4. Стрелками указано движение материальных ценностей.

Рис.4

Кстати, из модели сразу видно то, о чем я говорил

выше, а именно о выносе мошеннических схем за рамки предприятия,

если не контролировать два важных бизнес-процесса Закупки и

Продажи. Именно они напрямую влияют на главные показатели

(затраты и выручку), составляющие прибыль организации, то есть

то, ради чего это предприятие и создавалось.

Имея перед глазами реальную модель бизнес-процессов, можно четко

определить, какие процессы мы можем защитить, а какие нет. Я

думаю, что бесполезно лезть в само производство, если там есть

несколько переделов. Любой технолог или производственник тебе

популярно на пальцах объяснит, почему нужно на три дырки четыре

шпильки, пять гаек.

Нет, я конечно, понимаю, что это необходимо для выпуска неучтенной готовой продукции, но поверят ему, потому что он - технолог и эксперт в этом деле, а не тебе, безопаснику, бывшему майору МВД, да хоть КГБ, не важно.

Если рассуждать логически, глядя на эту модель, то становится ясно, что реализация неучтенной продукции возможна лишь только через продажи и никак иначе. И если СЭБ будет реально защищать бизнес-процесс «Продажи», то реализация неучтенки станет невозможной, а значит, не будет того побудительного мотива ее создавать. Останется один канал – нелегальный вывоз с территории, который можно пресечь грамотной организацией работы охраны и совершенствованием периметра предприятия и режима.

Вообще-то, природа неучтенки лежит на поверхности. Если ликвидное сырье, значит, будут создавать неучтенные излишки сырья, если оно неликвидно, то все равно будут создавать его излишки для того, чтобы из него сделать неучтенную готовую продукцию. Закрыв каналы реализации, мы демотивируем создание неученых излишков. Кстати, на таких производствах всегда существует производственный учет и, естественно, производственный план. И если один цех «перевыполняет», а другой нет, то откуда возьмется готовая продукция? И все таки, есть смысл мониторить и сопоставлять цеховые показатели с показателями складского учета и бухгалтерского. Если и не случиться взять за руку замыслившего дурное, то, по крайней мере, это будет неплохим сигналом того, что скоро будет попытка нелегального вывоза или маскировка под легальный. Что ж удвоим бдительность.

Рассуждая логически при моделировании абстрактных угроз,

становится ясно, какие Бизнес-процессы следует в обязательном

порядке брать под защиту. На Рис 5. изображена модель

предприятия с метками контроля бизнес-процессов.

Рис. 5

Моделируя реализации угроз по этим бизнес-процессам, мы должны понимать, куда потянутся ниточки. Ага, на самые верха?! Реализовать такое могут менеджеры не ниже N-2. Но их слабость в их силе. Для реализации понадобится определенное количество персонала, и чем его меньше, тем риск реализации больше, а чем больше народу участвует в процедуре реализации готовой продукции, тем соответственно ниже. Не надо бояться бюрократизации этих процессов, чем больше виз и согласований, тем меньше вероятность того, что все эти люди сговорятся. Это как теория вероятности и «однорукий бандит»: вероятность того, что комбинация совпадения из трех цифр намного выше, чем комбинация из семи.

Построим типовую модель процедуры закупки ТМЦ в бизнес-процессе «Закупки» Рис. 6. На первый взгляд эта модель кажется защищенной. Есть процесс утверждения и согласования, есть тендерная процедура, юридический контроль договорных отношений. Что еще надо?

![]()

![]()

![]()

![]()

Рис. 6

Моделируем реализацию угроз, которые легко проскочат этот заслон

на примерах, с которыми почти каждый из нас сталкивался в

жизни:

1. Инициатору, он же дядя Паша, он же механик цеха № 22, позарез

понадобился дорогущий подшипник, который вообще на предприятии

не используется, но его кум дядя Петя его об этом слезно просил

и обещал много денег. Вот дядя Паша и включит в заявку этот

подшипник и найдет способ убедить Руководителя, уповая на его

некомпетентность. А далее все пойдет по цепочке, и потом дядя

Паша получит этот подшипник со склада вполне легально и спишет

его на какой-нибудь ремонт.

2. Руководитель сам может инициировать заявку на приобретение каких-нибудь неликвидов у своего школьного товарища, ведь он все равно член, если не председатель, тендерного комитета, и цена у этих неликвидов будет заоблачная, и неликвиды товарища руководителя станут вашими неликвидами.

3. Менеджер, который готовит тендер, может по договоренности с

одним из участников сфабриковать коммерческие предложения других

фиктивных участников, в результате заоблачная цена участника

станет ценой распродажи по сравнению с фиктивными.

Таких примеров можно привести много, я даже не упомянул о

банальных откатах. А зачем их все перебирать, если и так видно,

что эта модель процедуры закупки ТМЦ беззащитна.

Чтобы бороться с дядями Пашами, необходимо включить, как

минимум, согласование с бюджетодержателем и некой экспертной

группой, которая может подтвердить целесообразность закупки

заявленной материальной ценности от инициатора, причем эти люди

ни коим образом не подчинены инициатору заявки, но компетентны в

этих вопросах. Если инициатор от производства, то эксперты от

механической службы или наоборот. Хотя бы так.

От приобретений неликвидов можно избавиться элементарным

планированием ремонтов, обследованием дефектов и внедрением

программ типа Min-Max, которые просто не дадут приобрести то,

что не используется или есть уже на складе. АВС анализ складских

запасов тоже не способствует приобретению излишков. И главное об

этом нужно говорить и достаточно громко, чтобы у руководителя

дрогнула рука при подписании такого договора.

С умными тендерными менеджерами можно бороться только

независимым анализом цен и предложений. Кстати, я знаю некоторые

организации, в которых отделы «Анализа цен» входят в состав

служб безопасности. Их KPI заключается в разнице минимального

предложения в тендере и найденного ими самими. А СЭБ должна

проверить легитимность всех тендерных предложений. Конечно, с

течением времени эффективность с таким KPI упадет, но такая

служба является отличной экспертизой.

Прорабатывая модель защиты, естественно, придется сталкиваться и

с корректировкой модели бизнес-процесса, по опыту знаю,

насколько это болезненный процесс. Но здесь как в хирургии,

чтобы потом было все хорошо, придется сейчас сделать немножечко

больно. На Рис. 7 приведен пример защищенной модели.

Рис. 7

Алгоритм защиты это процесса заключается в

следующем:

А) Инициатор никогда не говорит, у кого покупать и за сколько;

Б) Руководитель никогда не может инициировать сам заявку;

В) В составе «экспертной группы» нет никого из подразделения

Инициатора и сам состав группы непостоянен, решение

коллегиальное;

Г) Тот, кто готовит тендер, не участвует ни в принятии решения,

ни в самой закупке;

Д) Инициатор не осуществляет приемку работ по своей заявке, ее

выполняет «Инспектор»;

Е) Представитель СЭБ – участник проведения тендера;

Ж) Подготовленный тендер проходит экспертизу.

Это минимум необходимого, но не всегда достаточного. Полная

(законченная) модель прорабатывается только с учетом специфики

конкретного предприятия, даже с учетом внутрикорпоративной

этики.

Одними из самых болезненных бизнес-процессов на промышленных предприятиях считаются ремонты. Некоторые компании полностью перешли на аутсорсинг, другие содержат свою собственную ремонтно-техническую базу, третьи к этому вопросу подходят комбинированно, т.е. и базу имеют и подрядчиков привлекают.

Как правильно? Ну, это не нам решать, а работать придется с тем,

что имеем, но мне почему то кажется, что если менеджер принял

решение и в результате компании причинен ущерб, то этот

менеджер - наш клиент.

Если провести анализ хищения инструмента, запасных частей и

материалов, то окажется, что львиная доля таинственных

исчезновений происходит как раз во время ремонтов. Отчасти это

связано с тем, что на складе за это отвечает кладовщик, с

которым заключен договор о полной материальной ответственности,

и сам склад похож на крепость в осаде. Отчасти из-за того, что

когда это добро в работе, оно как правило, либо крутится, либо

под напряжением и незаметно похитить его невозможно, да и просто

опасно для жизни. А вот во время ремонта - вот оно, лежит под

ногами, новое и доступное, и нет того человека, который бы

сказал: «Это мое», как сказал бы кладовщик со склада.

Тогда вопрос, а почему оно вдруг становится бесхозным или

колхозным, хотя на мой взгляд это одно и то же? Если копнуть

совсем уж глубоко, то мы увидим, что бухгалтер, получив

расходную накладную, быстренько сформирует проводку Д20 – К10,

ему (бухгалтеру) сама программа поможет это сделать, например 1С

так и сделает, автоматически сформирует проводку при заполнении

документа «Расходная накладная со склада». То есть, списали со

склада, да и дело с концом. Но ведь мы сами прекрасно

представляем, что иные ремонты растягиваются на месяцы, со

склада списали, а в производство это так и не дошло. Склад тоже

держать у себя на учете это не будет, он уже списал, зачем ему

излишки? Причем не важно кому склад выдал, нашему сотруднику,

отвечающему за ремонт или подрядчику, который проводит ремонт. В

любом случае корректно списать бухгалтер не может, потому, как

любой аудитор, увидев проводки Д20 – К60 или Д20 - К71 начнет

протирать очки и думать, а чего же мы такого вчера пили? Ведь

это не услуги и не оплата за газ или электроэнергию, а это

материалы.

Это очень серьезный момент, когда уже две службы с контрольными

функциями (бухгалтерия и аудит) становятся в ступор. С

юридической точки зрения сложно по суду возместить ущерб того,

чего уже и нет в природе и в придачу за тобой не числится. То

есть некорректно заключать договор о полной

материальной ответственности ни с сотрудником, получающим ТМЦ

для ремонта, ни с подрядчиком. Да и договор о полной

материальной ответственности будет признан ничтожным, так как на

месте ремонта мы не сможем обеспечить условий безопасного

хранения. Те, кто сталкивался с проблемой компенсации ущерба,

понимают, о чем я говорю.

И все таки, единого верного решения по этому вопросу нет.

Каждая организация решает эту проблему по-своему. Кто то уповает

на договор о полной материальной ответственности и на слабую

надежду выиграть процесс в суде, если угроза реализуется, кто-то

создает сетевой график выдачи материалов и контролирует, чтобы

эта деталь была привинчена в это же день, кто-то ремонтную зону

превращает в зону хранения и даже выставляет пост охраны, кто-то

содержит цехового кладовщика и создает соответствующие условия

хранения. Вероятно, комплексный подход к этой проблеме – ключ к

решению с учетом специфики проведения ремонтов.

Даже оценка ущерба в случае кражи каких-либо деталей в процессе

ремонтов тоже бывает неоднозначной. Украли какой-нибудь узел

стоимостью 1000 рублей, а агрегат который выдает продукции на

50000 рублей в час простоял без этого узла трое суток. Вот вам и

мелкий воришка.

Строя систему защиты материальных ценностей во время ремонтов

нужно исходить из следующего:

А) Всегда есть конкретное лицо, кто за все это отвечает, и

договор о материальной ответственности, пусть и призрачный, но

дисциплинирует однозначно.

Б) Время с момента выдачи материальных ценностей, до момента

монтажа должно быть сокращено до минимума. В этих случаях

помогает сетевой график ремонтов и соответственно сетевой график

выдачи со склада. Не укладываются во время, целесообразно сдать

ценность обратно на склад или в защищенное место хранения.

В) Исключить полное отсутствие людей в зоне ремонта. Всегда

должен кто-то быть - либо ответственное лицо, либо охранник.

Контроль видеонаблюдения ремонтных зон также приносит свой

эффект.

При использовании в ремонтах подрядчиков возникают

дополнительные угрозы. Наиболее распространенными считаются:

- завышение количества человеко-часов при почасовой оплате

(рамочные договоры);

- завышение объемов, а следовательно и оплаты;

- занижение реально проводимых работ при заявленном объеме;

- подмена запчастей и комплектующих, полученных со склада предприятия, на свои, но низкого качества;

- использование ресурсов предприятия выделенных на ремонт в

собственных целях, не связанных с ремонтом (расходные материалы:

кислород, электроды, электричество, тепло и прочее);

- неоднократное использование вспомогательного оборудования в

аналогичных ремонтах (строительные леса и монтажные

приспособления), ранее уже оплаченных, но включаемых в сметы с

завидным постоянством;

- выполнение фиктивных работ и закрытие фиктивных нарядов;

- выполнение работ за счет средств и ресурсов заказчика

(актуально при наличии собственной ремонтной базы), но указанных

в актах выполненных работ, как собственные.

На этом пункте хочу остановиться несколько подробнее. Думаю, что всем знакома ситуация, когда собственный механический цех делает халтурку для подрядчика, который затем включит ее в собственный акт выполненных работ, но при этом наша ремонтная служба еще и получит от нас зарплату, и не успеет выполнить свою работу, и потратит ресурсы предприятия. Или другой пример, водителя погрузчика дядю Петю днем с огнем не найти в ремонтном цехе, и некому привезти со склада швеллер или метизы, потому что дядю Петю отрядил мастер за маленькую толику помогать шустрому подрядчику. А ведь стоимость этих работ уже давно включена в смету подрядчика. Зачем платить больше?

И как со всем этим бороться? Очевидно, что силами одной только

СЭБ этому противостоять невозможно, или придется содержать целую

армию. Значит, это общая задача и самого бизнес-процесса и СЭБ

и, главное, - это железная воля руководства не мириться с этим

бардаком.

А что собственно может предложить сама СЭБ?

1. Доверенные лица. Как же без глаз и ушей в этой мутной даже для директора по ремонтам водице?

2. Использовать производственные средства учета ресурсов.

Например, на многих предприятиях существует программное

обеспечение, контролирующее технологический процесс. Там видно,

когда оборудование работало, а когда простаивало.

Например, если перед вами лежит акт выполненных работ на ремонт агрегата «А» с 15 по 17 число такого то месяца, а система говорит, что в период, начиная с 16-го оно уже весело выдавало продукцию «на гора», то перед вами просто факт очередной приписки зарвавшегося подрядчика. Или почасовой акт, из которого видно, что в ремонте агрегата «Б» участвовало 12 человек с 31 на 1-е. Но в сменном журнале этого агрегата есть запись, что за это время в самом агрегате было только 4 человека с фамилиями и даже росписями, да и допуск на проведение этих работ в службе ТБ был оформлен только на 5 человек. Еще пример, подрядчиком на месте был проведен ремонт (замена) подшипника скольжения редуктора. В смете черным по белому указано 2 тонны баббита, а подрядчик баббит не завозил, значит, выплавили старый и залили по новой. А теперь вопрос, ну и сколько простоит этот подшипник? А это уже чистой воды - вредительство.

3. По любому признаку реализации вышеперечисленных угроз

необходимо сразу же проводить служебное расследование. И не

беда, если ваш источник информации оказался недостоверным, и вы

ничегошеньки криминального не обнаружите. Сам факт того, что

этот процесс контролируется, поубавит желающих поживиться и

поднимет дисциплину.

4. При возможности выделять ремонтные зоны в защищаемые не

только организационно, но и территориально с соответствующим

режимом.

Особо хочется отметить косвенный процесс образования металлолома

при ремонтах и его утилизацию. Понятно, что это не основной

профиль процесса ремонтов, но на многих предприятиях образуется

настолько много лома, что создают специальное подразделение по

его утилизации. С одной стороны, можно набрести на серьезный

штраф от различных контролирующих органов от экологов до

ростехнадзора, а с другой металлолом - штука высоколиквидная, за

которую в любой момент можно получить живые деньги, так зачем же

их терять?

Исходя из того, что воруют, как правило, бесхозное и неучтенное,

то есть смысл перевернуть все с головы на ноги. Процедура

образования лома в процессе ремонта должна четко определять, где

и как образуется лом, кто, куда и как его должен сдавать на

склад. Как склад должен его приходовать и где хранить, каким

образом рабочее оборудование не должно попасть в лом, и главное,

не вернуться потом из лома на склад, но уже оборудованием. Как

это учитывается, кто за это отвечает, в конце концов?

По опыту знаю, что одной лишь «Процедурой по металлолому», в которой все прописано, что как, и кто, как документом не обойтись. Конфликт интересов межу заинтересованными подразделениями неизбежен. Когда нужно срочно очистить территорию подразделения от мусора, то будут валить соседям, когда нужно что-то сладкое утащить, сравняют с мусором и будут вывозить мусором, и так далее.

Даже если все нюансы прописать в этой процедуре, то по большому счету, и спросить-то не с кого, так как скорее всего ответственными лицами будут назначены начальники цехов и служб. Ну и нафиг им этот металлолом, им нужно выпускать продукцию.

Представьте картину, в цехе, производящим продукцию, идет текущий ремонт агрегата «А» и рядом инвестиционщики проводят реконструкцию или вообще монтаж нового агрегата «Б», плюс сами производственники своими силами делают какое-нибудь защитное ограждение. Кругом какие-то обрезки труб, профиля, арматуры, там валяются (нет, мы понимаем, что это лежит) валы и шестерни, и старые вперемешку с новыми. С кого спросят, если вдруг какой-нибудь работяга, споткнувшись о железку, вдруг сломает себе руку? Понятно, что с начальника цеха, вот он и будет всячески от всего этого хлама избавляться. Ругань, нервы и в результате все это будет выпихнуто с территории цеха. А вот как только этот металлолом окажется вне территории, он тут же таинственным образом испарится, вчера было, а сегодня нет. Кража – штука интимная и не терпит посторонних глаз. А куда смотрит охрана? - спросите вы. Реально качественно досмотреть весь выходящий транспорт – мечта, увы, несбыточная, никто не позволит полчаса потрошить машину, когда два десятка точно таких же, сигналят тебе в спину.

Практика последнего времени показывает, что люди стали более

осторожны, и не прут все напропалую. Украдут и куда-нибудь

заныкают, выжидая реакции руководства. Если реакция резкая и СЭБ

начинает наступать на пятки, то вот оно добро, нашлось, и кто

его туда закинул неизвестно, но это ведь не кража. А если все

тихо – просто вывезут, если нет – то попилят на кусочки… и все

равно вывезут. Тот коллега, который стукнет себя кулаком в грудь

и скажет, что у него не воруют, либо лукавит, либо просто об

этом еще не знает.

Что же делать? Не выворачивать же наизнанку весь выходящий поток транспорта? Ведь за день может выходить и 300 и 400 машин, а еще, наверное, есть и вагоны.

К решению этой проблемы надо подходить комплексно. Процедура,

как документ, существовать просто обязана, и все

заинтересованные службы и лица должны ее знать назубок. Если у

вас только один подрядчик по утилизации металлолома, то это

снимет напряженность. Никто, кроме него, вывозить металлолом не

может, охрана быстро начнет узнавать персонал подрядчика в лицо

и знать все машины наперечет. Да они и сами будут кровно

заинтересованы, чтобы лом не воровали, это уже их деньги, и

конкуренция им не нужна. Кстати, очень даже неплохие доверенные

лица получаются. Вероятность того, что сигнал о пропаже

какой-нибудь тяжелой железяки вы получите от них раньше, чем от

хозяина - фифти-фифти. А если что и нужное по запарке увезут,

то есть шанс вернуть, если сразу спохватятся.

Организованные площадки под черный металлолом (ну не тащить же

абсолютно все на склад) - тоже удачное изобретение, но без

визуального наблюдения становится бессмысленным. Теперь все

службы могут туда свозить металлолом в любое время, и нет

причины его накапливать и хранить в цехах. Алгоритм контроля

прост, обычная машина с площадки может выйти только пустая, и

лишь только машины единственного подрядчика-утилизатора там

могут грузиться. Учитывать такой металлолом можно по факту

отгрузки - взвесили машину, оприходовали и тут же списали.

Но ведь металлолом можно вывезти, замаскировав его под мусор,

которого во все времена хватало с избытком. Тут, наверное, самое

слабое звено. Погрузка мусора только в присутствии охранника –

мероприятие ценное, но опять таки человеческий фактор - будь он

неладен. Слишком коротка цепочка участвующих в этом процессе. А

вот если еще организовать накопительную площадку под мусор по

аналогии с металлоломной, то это снизило бы риск качественно. И,

опять таки, мусора в цехах будет меньше, если есть куда валить.

Выстраивать защиту в этом направлении придется все равно в

существующих реалиях, но предела совершенству нет, а

направление известно. На Рис. 8 представлена защищенная модель

бизнес-процесса Ремонты.

Рис. 8

В данной модели появляются объекты «Точка съема информации». Зачем они? Что с ними делать? Как это работает? Проконтролировать абсолютно весь процесс невозможно, но на каждом этапе процесса мы получаем какой-то результат деятельности в виде данных и цифр. Все это логически взаимосвязано и должно иметь определенный смысл. На каждом этапе находим ту цыфирь, или объект, которые должны пройти весь процесс без изменения. В конкретном случае речь идет о тех деталях, работах и услугах, которые нужны для ремонта конкретного агрегата. То есть, если перегорел электродвигатель, то он должен быть отражен по всем контрольным точкам, а любое изменение должно быть обоснованным. Иначе мы можем запросто в числе ремкомплекта бензонасоса к какой-нибудь Газели обнаружить космический корабль или яхту водоизмещением 1000 тонн, но, скорее всего, не увидеть в акте выполненных работ того, что получено со склада. В идеале все то, что заявлено в дефектной ведомости, должно соответствовать акту выполненных работ. В этом процессе задействовано несколько служб и подразделений, а Точки съема информации позволяют вести сквозной контроль.

Рассмотрим не менее больной процесс реализации (отгрузки) готовой продукции, который входит в состав бизнес-процесса Продажи. Его целесообразно рассматривать отдельно, так как чаще всего сами продажи осуществляются, где-то далеко в офисах и даже, может быть, некими дочерними компаниями, и не всегда этот процесс можно контролировать сверху дистанционно. Оно конечно, централизация, оптимизация, один отдел продаж вместо трех отделов сбыта, единая ценовая политика, но на местах не всегда все бывает ровно. Даже на двух заводах, построенных по одному проекту, аналогичные внутренние бизнес-процессы могут различаться.

Итак, смысл защиты этого процесса можно выразить одним девизом:

«Любая отгрузка – легальна!». Для того, что бы реализовать этот

девиз, необходимо подтвердить факт этих операций. А

достоверность факта мы можем гарантировать, только получив

информацию из нескольких независимых источников.

Источниками информации для нас являются:

- План отгрузок (кому, чего и сколько), который ежедневно

формирует отдел продаж. Именно на основании его охрана

осуществляет запуск транспорта клиентов. Контроль - по

доверенности;

- Визуальное подтверждение факта загрузки транспорта (Журнал

учета входящего транспорта на КПП охраны или суточный отчет

этого поста);

- Бумажный носитель (контрольный образец ТТН или расходной

накладной со склада);

- Независимый отчет отгрузок от отдела визуального контроля,

причем если продукция отпускается по весу, то и отчет должен

быть с весом (тензометрия сейчас может делать чудеса);

- Отражение этих операций в учетной системе.

И самое главное, контроль модификаций этих операций в учетной

системе. Согласитесь, что будет обидно, если мы целую неделю

будем отгружать продукцию какой-нибудь фирмочке типа ООО

«Жулик», и все документы будут оформлены надлежащим образом, по

которым охрана выпустит все, что в них написано, а через две

недели все это исчезнет из учетной системы самым таинственным

образом, или окажется, что вывезли они всего на 3 рубля. Самое

интересное, что вообще на это может никто не обратить внимание.

До какой глубины копать? От чего считать и что с чем сверять и

сравнивать? И что является истиной? Как ни странно

точкой отсчета нужно считать бухгалтерский баланс. Именно

его подписывает руководитель, и он видит цифру продаж, и он с

ней согласен.

Дальше истины просто нет, так как даже у управляющей компании холдинга есть свой баланс. Мдяяя… - скажет кто-то, в балансе суммы, цены постоянно меняются, а считаем мы обычно в натуральных единицах. Если производить сверку ежедневно и с нарастающим итогом, мы отследим как суммарное, так и натуральное значение. Зато результатом такой работы будет совпадение (Ура, ничего не украли) или несовпадение (Стоп, отматываем обратно, кто, где, что, сколько и когда) цифр баланса с контролем СЭБ.

Мы говорим – отгрузка легальна, если она отражена в учете, при этом мы гарантированно фиксируем ее фактическое свершение. Это целая система внутреннего контроля, которая на каждом предприятии и, даже возможно, на разных складах готовой продукции одного завода будет организована по-разному, но вот реперные точки есть, и это минимизирует все риски, связанные с «мошенством» на этом фронте. Согласитесь, что бессмысленно разрабатывать схему, договариваться и, возможно, подкупать целую цепочку определенных лиц, если завтра же утром станет известно, кто этот «виновник торжества». Мотива что-то не вижу, и значит, внедрением этой системы мы создали как раз тот самый демотивирующий фактор, который нейтрализует любой побудительный мотив. Это, пожалуй, одна из самых опасных угроз на любом предприятии. Стоит ли говорить о том, что круг лиц, которым можно порождать отгрузочные операции и документы, должен быть ограниченным, а круг людей, которые могут его модифицировать, еще меньше, а уж про то, чтобы удалить совсем, вообще единицы, да и то лишь на основании служебной записки за подписью «в самых верхах», которую СЭБ будет держать всегда под рукой.

Построенная таким порядком система волшебным образом устраняет невнимательность или «Ой, я ошиблась». Стоит ли говорить о том, что текущий номер ТТН или счет-фактуры должен быть точно таким, как и в контрольном образце, который остается у охраны, и что этот образец (пропуск, талон на отгрузку, не важно как назвать, а то и просто дополнительный экземпляр для чистоты эксперимента) должен быть защищен. Защита организуется неким артефактом, подделка которого невозможна или крайне затруднена. Например, рукотворная царапка на термобарабане принтера будет выводить на документ определенную полоску в определенном месте, о которой охранник на КПП знает, и глаз его будет выхватывать эту метку автоматически уже на второй день. Ну, или более действенный метод, использовать уникальный шрифт при печати документа, которого нет ни в одном из шрифтов офисных приложений.

Пусть это будет всего лишь один символ, но мы про этот символ знаем, а значит подделка отгрузочных документов - занятие проблематичное, и успех реализации откладывается на далекое будущее. Озадачьте IT–шников, они сделают. Кроме того, старая полезная привычка накалывать пропуска на штык винтовки охранника в Смольном поможет избежать повторного заезда на территорию, если охранник сразу же будет накалывать контрольные образцы на подставку для чеков. Пропуск с дыркой – совсем даже и не пропуск. Каким образом он может оказаться вновь у водителя? Да самым тривиальным. Человек, он и в Африке – человек. На Рис. 9 представлена схема защищенного бизнес-процесса по реализации готовой продукции предприятия на условиях самовывоза.

Рис. 9

Выглядит это примерно так:

1. Между клиентом и Предприятием в лице службы продаж заключен

договор.

2. Продажи передают график отгрузки в Клиентскую службу (если

такая есть), которая формирует ежедневный список клиентов

(Заявка) для загрузки и передает его на КПП охраны.

3. На основании договора клиент выписывает своему представителю

доверенность, которую тот предъявляет при въезде на КПП охраны.

Делает соответствующую запись в журнале, на основании которого в

конце рабочей смены формируется отчет для СЭБ.

4. Сличив предъявляемую Доверенность с Заявкой, охрана КПП

разрешает въезд транспортного средства клиента в Зону отгрузки.

(Зона отгрузки - это установленная в границах территория, вне

которой любая отгрузка готовой продукции считается нелегальной.

Зона отгрузки находится вод визуальным контролем (ВН). Доступ

постороннего транспорта в зону отгрузки запрещен.)

5. В зоне отгрузки представитель клиента, предъявив доверенность

Администратору склада (АС в составе СЭБ), отдает ее кладовщику,

и начинается процесс отгрузки.

6. АС фиксирует легитимность отгрузки по номенклатуре в

натуральных единицах, сличая заявленное в доверенности с

отгрузочными документами. В контрольном образце ТТН ставит свою

подпись и делает соответствующую запись в журнале. По окончании

смены формирует для СЭБ отчет.

7. Закончив загрузку, кладовщик выдает комплект отгрузочных

документов, которые могут быть сформированы и распечатаны только

в Учетной системе. Если продукция отпускается весом, то вес в

документы вписывается программно. Документы, порожденные

системой и выписанные на конкретном складе, снабжены защитным

артефактом.

8. Выезд с территории предприятия через КПП осуществляется на

основании контрольного образца отгрузочного документа (ТТН),

который в конце смены сдается в СЭБ.

9. Въезд через КПП, нахождение в Зоне отгрузки и сам процесс

отгрузки фиксируется службой визуального контроля (ВН). Если

готовая продукция отпуская весом, то в отчете ВН указывается и

вес.

10. СЭБ производит сверку всех отчетов и сличает полученные

данные с отражением в Учетной системе. В случае несоответствия

немедленно проводит служебное расследование и принимает меры.

11. Если есть Служба информационной безопасности, которая

отвечает за актуальность Учетной системы, то СЭБ налаживает

коммуникации с ней в вопросе регламентов доступа и прав на

модификацию проведенных документов. Если нет, то работает сама в

этом направлении. Следует отметить, чтобы не допустить создания

временных документов, программа должна выводить на печать только

проведенный в учетной системе документ.

12. Каждый отчетный период СЭБ сличает собственные данные с

данными о продажах в бухгалтерском балансе.

Естественно, что специфика отгрузки готовой продукции на разных

предприятиях будет отличаться, но ключевые моменты должны

совпадать.

На первый взгляд схема кажется избыточной, неповоротливой и

работистой, но это все необходимо, если вдруг возникнут

несовпадения в отчетах. Всегда ясно кто, где и когда совершил

ошибку или употребил зло. Несколько источников информации об

одной и той же операции гарантируют ее достоверность. На самом

деле, ежедневная сверка не будет отнимать много времени, если

отчеты будут унифицированы и структурированы. Косвенно такой

подход позволяет держать под контролем и собственную службу. И

если вы вдруг, ну как бы невзначай, где-нибудь нечаянно

оброните, что типа: это ребята еще не все, это только цветочки,

- то желающих пробить эту систему может и не оказаться в

настоящий момент, и то хорошо.

Кстати, этот процесс контроля можно автоматизировать. Причем,

сам модуль контроля интегрировать в учетную систему. И чем

больше зон отгрузки готовой продукции у предприятия, тем больше

смысл в автоматизации. Суть такова, что Администратор склада в

течение смены ведет электронный журнал. Контрольный модуль

сверяет эти данные с отраженными в учетной системе и при

несоответствии тут же сигнализирует об этом, например, выделяя

другим цветом несовпадающие строки. Сам модуль никоим образом не

влияет на данные учетной системы, он всего лишь строит отчет и

ведет накопительный результат для сверки с балансом. Когда

контрольный модуль интегрирован в учетную систему, то он

манипулирует теми же переменными, что и сама система. Ошибки

практически исключены. Сговор Администратора склада с

Кладовщиком не реален, так как есть еще два независимых

источника контроля: визуальное наблюдение и КПП охраны.

Естественно, что грамотная система «палок», стимулов и мотивации

должна преследовать всяческие дружеские отношения между

Администраторами и персоналом склада.

Теперь о самом бизнес-процессе продаж. Он должен быть абсолютно прозрачен. И когда, напустив туману, мне говорят: «у нас гибкая ценовая политика, и мы с каждым клиентом работаем индивидуально…», то у меня в голове никаких ассоциаций, кроме как «торг на откат» не возникает. Может, конечно, менеджер отдела продаж и ничего плохого не имел в виду, но вот только мой воспаленный мозг сразу начинает рисовать картины, когда клиент становится конкурентом. Это, наверное, самая распространенная схема искажения ценовой политики, притянутая из сетей.

Я не могу безусловно сказать, хорошо это или плохо, и раз есть

продажи, значит все делается правильно, но рассмотрим пример.

Предприятие «А» разработало ценовую политику:

- если приобретается товар на сумму Х, то цена - 10 ед.

- если на сумму Х+Х, то 8 ед.

- если на сумму Х+Х+Х, то 6 ед. (условно)

Умный продажник собирает своих мелких клиентов в некий пул и

говорит клиентам: «хотите покупать не по 10, а по 9?» тогда

покупайте не у нас, а вот у этой помойки которую сам и создал.

Вот он уже и рупь заначил и «клиента» нашел серьезного, хоть

мелочь и разбежалась. Все равно молодец, ведь объем продаж не

спал. Если он сделает еще один шаг, создаст несколько таких

помоек и объединит их еще в одну, то он уже не рупь заначивает,

а целых 5. Если вы проведете анализ покупательской способности

своих клиентов, то увидите, что 90% объема продаж приходятся как

раз на мелкие и средние фирмы, то есть продаете по 8 – 10

единиц. А теперь вам приходится продавать по 6. Причем не 50 или

100 фирмам, а лишь 3 – 4. Да и прибыль этот менеджер будет

получать гораздо больше, чем само предприятие, так как его

бизнес целиком и полностью сидит на ваших затратах.

Обидно конечно, но угроза здесь кроется не столько в обиде,

сколько в том, то этот менеджер рано или поздно прикроет свои

помойки, действуя по принципу «хапанул – растворись», и компания

враз теряет почти всех своих клиентов. Не зря говорят: «Не держи

в одном лукошке все яйца». Все мы прекрасно знаем, как легко

снизить цену и как потом тяжело ее поднять. Самое интересное,

что если продажник попадется расторопный, то его помойки начнут

вымогать всяческие преференции, мотивируя, что, дескать, они

крупные и солидные клиенты, вплоть до товарного кредита. Оно и

понятно, что чужими деньгами работать не в пример легче.

Проверка ключевых клиентов и их партнеров на бенефициара, наряду

с мониторингом и анализом клиентской базы по потребительским

возможностям будут действенными мероприятиями для обнаружения

предпосылок реализации этой угрозы. Слава Богу, она не

скоротечна в исполнении.

Откаты – бич продаж, по самым скромным

подсчетам съедают от 2 до 10 % выручки. Посчитайте от своей

выручки. Ну что, внушает? Очень сложно поймать за руку, а уж

подвести доказательную базу порой становится невозможно. Все

договоренности и передача денег, как правило, осуществляются вне

территории предприятия. Перлюстрация почты, прослушка телефонов

и наружное наблюдение – вещь, конечно, эффективная, но напрочь

незаконная, как быть? Давайте поразмышляем о том, в

каких случаях откат стал бы если и не невозможен, то крайне

затруднителен.

1. Если о нем знает как можно больше человек. Во-первых, надо со

всеми делиться, и бывали случаи, когда шкуру неубитого медведя

так и не смогли поделить. Во-вторых, очень легко столкнуться с

нашим доверенным лицом, кроме того, в этой цепочке имеет место

быть и ротация персонала, так что с потерей связей этот процесс

становится, мягко говоря, сложноватым.

2. Процесс принятия решения заключить или не заключить договор с

каждым конкретным клиентом должен пройти согласование через

таких людей, причастность которых к получению отката была бы

чисто гипотетической (все мы люди). Мдяя…, где бы еще такого

найти? Как минимум, этот человек не должен участвовать в

переговорном процессе с потенциальным клиентом, максимум –

доверенное лицо собственника. Не будет генерал делиться с

солдатом.

3. Если процесс принятия окончательного решения будет

коллегиальным, и в нем не будет участвовать человек (менеджер),

который непосредственно работал с клиентом, то «убедительного»

лобби можно избежать. Согласитесь, что поведение менеджера,

бегающего и убеждающего всех членов комиссии протолкнуть того

или иного клиента, покажется более чем странным.

4. Если в цепочке людей, принимающих решения, нет «шлагбаума»

типа доверенного лица собственника, то должно быть ваше

доверенное лицо. Это не просто, но ничего невозможного нет, хотя

процесс этот сиюминутным не будет.

Вариантов несколько: либо СЭБ подводит своего человека, либо договаривается с действующим, но скомпрометировавшим себя. Вербовать «За идею» на долгосрочную перспективу в месте, где делают деньги, представляется мне крайне сомнительным делом. В любом случае, чем этих людей больше, тем легче найти доверенное лицо, а контролировать одного проще, чем всех.

5. Если ценовая политика прозрачна и правила игры известны всем,

то преференции в отношении какого-либо клиента, выходящие за

рамки правил игры, должны встречаться на штык. Легла карта на

стол – ход сделан. Ценовая политика - это не коварный

маркетинговый ход мудрого менеджера, а документ, имеющий силу

приказа, утвержденный на самых, что ни наесть верхах, менять

который менеджер, работающий с клиентом, не может.

Понятно, что 100% гарантий защиты от откатов это не даст, но

максимально затруднит реализацию угрозы, а значит, и снизит

риск. И вообще, безопасность - это состояние, следовательно

постоянным оно не может быть по определению. Стабильным – да, но

не постоянным, вот и процесс совершенствования защиты должен

быть непрерывен во времени.

Сотни, или даже тысячи людей ищут способы защиты, а миллионы ищут, как эту защиту обойти. Силы, конечно, неравные, но кто-то из мудрых сказал: «Нас окружили, и это прекрасно, теперь не надо будет за ними бегать».

К гипотетическим угрозам можно отнести организацию

корпоративного рейда, когда топ-менеджерами

захватывается управление предприятием, без отчуждения

собственности. И сидит такое предприятие, даже не на

себестоимости, потому, как и бюджетов для поддержки производства

нет или идет самый минимум, чтобы не остановилось. Вся

реализация продукции происходит через «помойки» которые, так и

не заплатив налогов, через год – полтора закроются. А что топы?

А что им - кризис в стране и поголовное падение цен на

продукцию, а вот сырье, оно подорожало резко и некстати. Так и

доложено будет собственнику. В худшем случае уволит, но и того,

что успели вполне хватит и детям и внукам, если реализация

угрозы произойдет.

Модель защиты этого бизнес-процесса

представлена на рисунках 10 и 11

Рис. 10

Рис. 11

На Рис. 10 представлена защищенная модель, когда от клиентов нет

отбоя, и они выстраиваются в очередь. На Рис. 11 вариант, когда

клиентов приходится искать, что называется, со свечкой.

Принципиальной разницы в вариантах нет. Во втором случае

добавляется наблюдение за менеджерами, контактирующими с

клиентами, и все. Ключом всего процесса является прозрачность

ценовой политики. Иначе она может являться побудительным мотивом

к реализации угрозы, если ее можно будет интерпретировать. Она

должна быть четкой как плата за вход на дискотеку, а уж

доведется ли танцевать девочку, вопрос десятый.

Для того, что бы максимально защитить этот процесс надо знать

«откуда растут ноги». Видел я как то на одном старинном

медальончике надпись на древнем иврите, которую мне перевел

старый еврей как: Всему и вся есть мера и цена. Объяснил эту

надпись мне он просто: Нет людей не берущих взятки, мало дашь –

обидятся, много – испугаются. Другими словами, если предложить

допустим, 100 баксов, то человек может обидеться и не взять,

если 1000, то испугается и тоже не возьмет, а вот если ему

предложить 523 бакса, то возьмет обязательно. Я не говорю о

точности именно этой цифирьки, но определенные планки все же

есть. На эти планочки влияет и пол возраст сотрудника, влияет и

его личностные качества и окружающая корпоративная культура.

Вспомните комедию Гоголя «Ревизор»: «И я беру взятки, но ведь

чем? Борзыми щенками!». То есть, мотив может и не быть чисто

финансовым со стороны сотрудника, но от этого ущерб компании не

становится меньше. Кстати говоря, о мотиве, навредить своей

компании, тоже мотив если она «вредит» тебе. А сколько у вас в

компании так или иначе обиженного персонала? От то-то. Вообще

то, предложить схему отката, или прощупать ту самую границу

планок с бухты-барахты не получится, прайс-листа четкого нет,

хотя народ и пытается это «унифицировать», типа 2% за то, а 10%

за это.

Этот процесс настоящее разведывательное творчество. Что бы быть наверняка уверенным в том, что человек обязательно возьмет, надо знать о человеке многое: лояльность к компании, удовлетворенность условиями труда, хобби, семейное положение, возраст, пол. Почему это так важно? Посудите сами, что для женщины работа до 35 лет и после? До - определенный отрезок в жизни, когда ее содержат либо муж, либо родители, а то и все хором, и для нее работа не способ зарабатывать деньги. После – дети. Престарелые родители с мизерной пенсией, а если еще и нет мужа, то работа становится жизненно необходимой. В первом случае вероятность отказа на откат, скорее всего мотивироваться будет тем, что ей просто не захочется «заморачиваться», ей и так хорошо, а вот во втором, очень даже просто, она на работу приходит за деньгами и только.

С мужским полом несколько иначе. До 35 – возможность реализовать

все свои мечты и полное отсутствие негативного опыта. После, а

вот после мужик на мелочи уже размениваться не будет. Ну и не

надо забывать что «моральный кодекс строителя коммунизма» сейчас

не в цене. Я работаю, что бы жить, а не живу что бы работать.

Это говорю, к тому, что процесс «прощупки» затянут во времени и

его можно выявлять. Например, если клиент с менеджером начал

болтать о «пустяках», типа: о рыбалке, о погоде, где лучше

отдыхать, жаловаться на свою жизнь, интересоваться семьей, то

это верный признак разведывательного опроса, жди беды. Поэтому,

если есть такая возможность, то все переговоры с клиентом нужно

записывать для последующего анализа. Если нет, то хотя бы

пресекать на корню.

PS: Я буду рад любой конструктивной критике от коллег. Для меня будет важнее крик «Это бред воспаленного разума!» от человека, что называется «в теме», чем сотни возгласов «Молодец Николаич, прям по живому, внушает!» от какого-либо сводного оркестра больших и малых театров. Ибо ценность любой критики не в количестве, а в качестве. Пишите E-mail: nvn43@mail.ru

май 2011 г.

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

————————————————

* «Правый сектор» — организация, запрещенная в России по решению Верховного суда

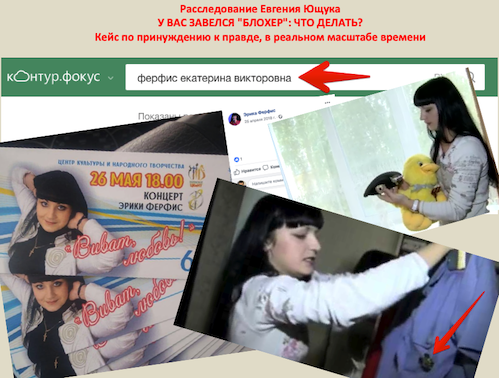

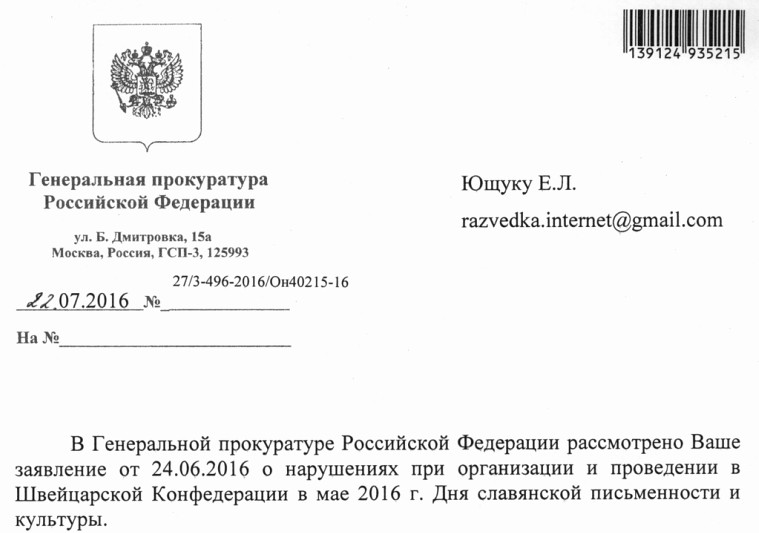

ХОТИТЕ УЗНАТЬ, ЭФФЕКТИВНЫ ЛИ МЕТОДЫ РАБОТЫ ЕВГЕНИЯ ЮЩУКА?

ПОСМОТРИТЕ МНЕНИЕ ГЕНПРОКУРАТУРЫ РФ:

(подробнее — здесь)

ИЛИ

ОБРАТИТЕ ВНИМАНИЕ НА ЭТОТ ФАКТ:

ИЛИ

ОЗНАКОМЬТЕСЬ С ЭТИМ КЕЙСОМ:

ИЛИ

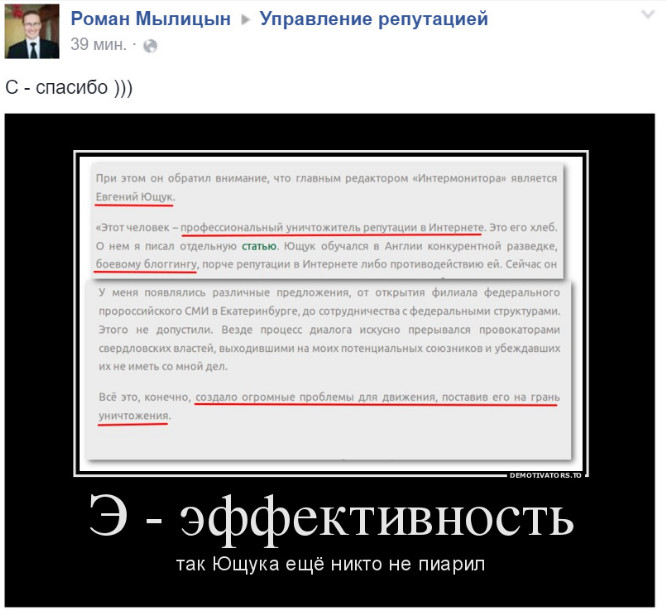

ПОСЛУШАЙТЕ ОТЗЫВЫ НАШИХ ПРОТИВНИКОВ:

(подробнее — здесь)

Пример разработки объекта методами конкурентной разведки: Кузнецов Сергей Валентинович

Результат работы конкурентной разведки по объекту - на примере Кузнецова С.В.: Кузнецов Сергей Валентинович

Кейс: Как Артюх Евгений Петрович партии менял

Инцидент "профессор Евгений Ющук победил в суде депутата Леонида Волкова" - о сочетании информационных и судебных методов воздействия.

Еще ряд подробностей по депутату Леониду Волкову из инцидента "Ющук против Волкова"